- Barajar

ActivarDesactivar

- Alphabetizar

ActivarDesactivar

- Frente Primero

ActivarDesactivar

- Ambos lados

ActivarDesactivar

- Leer

ActivarDesactivar

Leyendo...

Cómo estudiar sus tarjetas

Teclas de Derecha/Izquierda: Navegar entre tarjetas.tecla derechatecla izquierda

Teclas Arriba/Abajo: Colvea la carta entre frente y dorso.tecla abajotecla arriba

Tecla H: Muestra pista (3er lado).tecla h

Tecla N: Lea el texto en voz.tecla n

![]()

Boton play

![]()

Boton play

![]()

18 Cartas en este set

- Frente

- Atrás

MALWARE

|

El malware (del inglés “malicious software”), también llamado badware, código maligno, software malicioso o software malintencionado, es un tipo de software que tiene como objetivo infiltrarse o dañar una computadora o sistema de información sin el consentimiento de su propietario.

|

VIRUS INFORMATICOS

|

Un virus informático o virus computacional es un malware que tiene por objetivo alterar el normal funcionamiento del ordenador, sin el permiso o el conocimiento del usuario.

|

ADWARE

|

Un programa de clase adware es cualquier programa que automáticamente muestra publicidad web al usuario durante su instalación o durante su uso para generar lucro a sus autores. 'Ad' en la palabra 'adware' se refiere a 'advertisement' (anuncios) en idioma inglés.

|

BACKBOORS

|

En la informática, una puerta trasera (o en inglés backdoor) es una secuencia especial dentro del código de programación, mediante la cual se pueden evitar los sistemas de seguridad del algoritmo (autentificación) para acceder al sistema

|

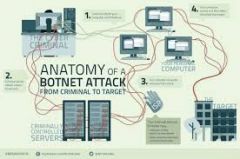

BOTNET

|

Botnet es un término que hace referencia a un conjunto o red de robots informáticos o bots, que se ejecutan de manera autónoma y automática

|

|

GUSANO INFORMATICO

|

Un gusano informático (también llamado IWorm por su apócope en inglés, "I" de Internet, Worm de gusano) es un malware que tiene la propiedad de duplicarse a sí mismo.

|

|

HOAX

|

Un bulo o noticia falsa, es un intento de hacer creer a un grupo de personas que algo falso es real.1 El término en inglés "hoax", con el que también es conocido, se popularizó principalmente en castellano al referirse a engaños masivos por medios electrónicos (especialmente Internet).

|

|

HIJACKER

|

Hijacking significa "secuestro" en inglés y en el ámbito informático hace referencia a toda técnica ilegal que lleve consigo el adueñarse o robar algo (generalmente información) por parte de un atacante.

|

|

KEYLOGGER

|

Un keylogger (derivado del inglés: key ('tecla') y logger ('registrador'); 'registrador de teclas') es un tipo de software o un dispositivo hardware específico que se encarga de registrar las pulsaciones que se realizan en el teclado, para posteriormente memorizarlas en un fichero o enviarlas a través de internet.

|

|

PHISHING

|

Phishing o suplantación de identidad es un término informático que denomina un modelo de abuso informático y que se comete mediante el uso de un tipo de ingeniería social caracterizado por intentar adquirir información confidencial de forma fraudulenta (como puede ser una contraseña o información detallada sobre tarjetas de crédito u otra información bancaria).

|

|

PUP

|

Los programas potencialmente no deseados o PUP (Potencially Unwanted Program) se están convirtiendo en una amenaza creciente, según los datos extraídos de la web Infected or Not (http://www.infectedornot.com). Esta semana, los cinco códigos maliciosos más detectados por NanoScan y TotalScan, las herramientas online de Panda disponibles en dicha página, han sido programas no deseados

|

|

Ransomware

|

n ransomware (del inglés ransom rescate y ware, software) es un tipo de programa informático malintencionado que restringe el acceso a determinadas partes o archivos del sistema infectado, y pide un rescate a cambio de quitar esta restricción.1 Algunos tipos de ransomware cifran los archivos del sistema operativo inutilizando el dispositivo y coaccionando al usuario a pagar el rescate.

|

|

rouge

|

Rougé es una población y comuna francesa, situada en la región de Países del Loira, departamento de Loira Atlántico, en el distrito de Châteaubriant y cantón de Rougé.

|

|

rootkit

|

Riskware es el nombre que se asigna a programas legítimos que pueden causar daño si son explotados por usuarios maliciosos, a fin de eliminar, bloquear, modificar o copiar datos e interrumpir el desempeño de computadoras y redes. El riskware puede incluir los siguientes tipos de programas que se pueden usar comúnmente para fines legítimos:

|

|

rookit

|

Un rootkit permite un acceso de privilegio continuo a una computadora pero que mantiene su presencia activamente oculta al control de los administradores al corromper el funcionamiento normal del sistema operativo o de otras aplicaciones.

|

|

spam

|

Una carpeta KMail llena de correos no deseados recibidos en un corto período

Los términos correo basura y mensaje basura hacen referencia a los mensajes no solicitados, no deseados o con remitente no conocido (correo anónimo), habitualmente de tipo publicitario, generalmente enviados en grandes cantidades (incluso masivas) que perjudican de alguna o varias maneras al receptor. |

|

spyware

|

El spyware o programa espía es un malware que recopila información de un ordenador y después transmite esta información a una entidad externa sin el conocimiento o el consentimiento del propietario del ordenador.

|

|

troyano

|

El spyware o programa espía es un malware que recopila información de un ordenador y después transmite esta información a una entidad externa sin el conocimiento o el consentimiento del propietario del ordenador.

|